Empresa israelí vende herramienta para piratear Windows, según Microsoft y Citizen Lab | Radio-Canada.ca

Fondo Piratería Robo Icono Piratear Herramientas Secreto Foto E Imagen Para Descarga Gratuita - Pngtree

Ex-CIA acusado de filtrar herramientas secretas de pirateo a WikiLeaks obtiene juicio nulo. – Blog EHCGroup

WhatsApp, el pirata informático de seguridad, la herramienta de pirateo de mensajes de texto, WhatsApp., logo, teléfonos móviles, dispositivo electronico png | PNGWing

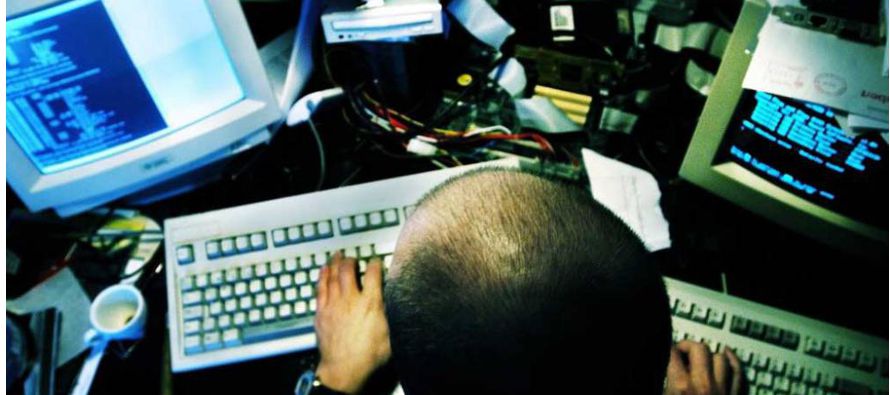

Composición De Piratas Informáticos Con Vista Trasera Del Ladrón Cibernético Sentado En La Mesa De La Computadora Con Juego De Herramientas Para Piratear Ilustraciones Vectoriales Ilustraciones Svg, Vectoriales, Clip Art Vectorizado Libre

Internal Hacking y contramedidas en entorno Windows Pirateo interno, medidas de protección, desarrollo de herramientas (2º edición) : : 9782409012969 : Blackwell's

Cómo hackear aplicaciones iOS... y cómo evitarlo (Anaya Multimedia/O¿Reilly) : Zdziarski, Jonathan: Amazon.es: Libros

El Periódico de México | Noticias de México | Internet | Symantec atribuye 40 ataques cibernéticos a herramientas de pirateo vinculadas a la CIA

EvilCrow-Dispositivo de pirateo de radiofrecuencia RF V2, transceptor Evil Crow RF V2, herramienta para entusiastas de la seguridad ciber - AliExpress

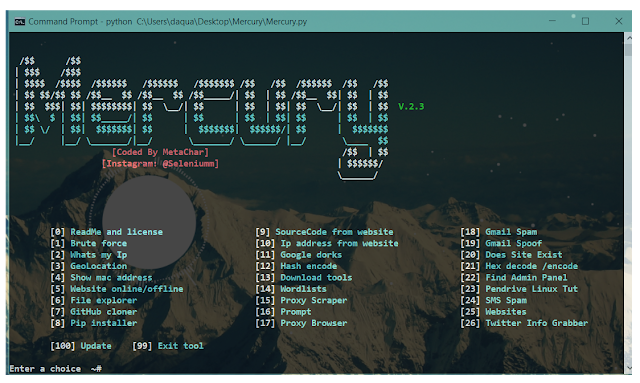

Pirateo Legal: Aprende a usar las herramientas más potentes para compartir archivos en internet (SIN COLECCION) : AA.VV.: Amazon.es: Libros